I sistemi operativi più diffusi sono tradizionalmente anche quelli più bersagliati dagli hacker. A questa legge non sfugge Android, piattaforma mobile che vanta invidiabili percentuali di diffusione su scala globale. Molte società di sicurezza sostengono da tempo che la quasi totalità dei malware su mobile sono rivolti ad Android e, grazie a Bluebox, ne conosciamo una nuova, FakeID.

Secondo la società di sicurezza informatica citata da ArsTechnica, la "grave vulnerabilità" esiste su Android dal rilascio della versione 2.1 avvenuto nei primi mesi del 2010. Il nome, FakeID, è associato alle patenti di guida falsificate che usano i minorenni (negli USA) per bere alcolici. Come queste, il malware concede ad applicazioni malevole permessi speciali per risorse altrimenti non accessibili di Android.

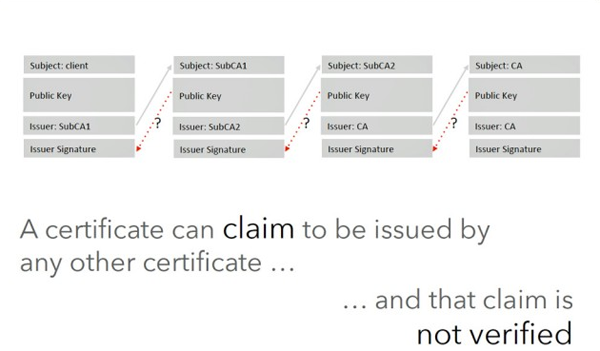

Google ha già provveduto ad applicare delle modifiche "per limitare parzialmente i danni" su Android 4.4, tuttavia il bug permane anche sulla release d'anteprima di Android L. La vulnerabilità sfrutta un bug nella verifica dei certificati crittografici presenti in ogni applicazione installata sul dispositivo. Il sistema operativo usa questi certificati per garantire alcuni permessi speciali alle app, in modo da superare la sandbox di Android.

In condizioni normali, la sandbox impedisce ai programmi di accedere ai dati appartenenti ad altre applicazioni o parti sensibili del sistema operativo. Alcune app, tuttavia, hanno il permesso di uscire dalla sandbox, come Adobe Flash o Google Wallet, per consentire funzionalità specifiche ad altre applicazioni. Secondo Bluebox, il bug scoperto permetterebbe a un'app sviluppata ad-hoc di ottenere accessi super-privilegiati, fingendosi come Flash, Wallet o altre applicazioni che in effetti li possiedono.

Una volta installata una di queste applicazioni (ad esempio da store non controllati direttamente da Google) i dati degli utenti saranno potenzialmente a rischio. Un eventuale trojan horse precaricato potrà uscire tranquillamente dalla sandbox e recuperare qualsiasi tipologia di informazioni presente sul dispositivo in uso. Un portavoce di Google ha rilasciato il comunicato che riportiamo di seguito, rassicurando gli utenti che utilizzano esclusivamente Google Play Store.

"Apprezziamo che Bluebox ci ha responsabilmente segnalato questa vulnerabilità; la ricerca da parte di terzi è uno dei metodi che ha reso Android migliore per gli utenti. Una volta conosciuta questa vulnerabilità, abbiamo prontamente rilasciato una patch che abbiamo distribuito ai partner Android, nonché al canale AOSP. Google Play e Verify Apps sono stati migliorati per proteggere gli utenti da questo problema. Al momento, abbiamo scansionato tutte le applicazioni pubblicate su Google Play, così come quelle che Google ha revisionato fuori dal Google Play, e non abbiamo trovato tentativi di sfruttamento della vulnerabilità segnalata."

Non è la prima volta che sentiamo di vulnerabilità su Android, e non sarà probabilmente nemmeno l'ultima. Il consiglio è sempre uno, ed è quello di scaricare ed installare app per Android esclusivamente dai canali ufficiali, per evitare di incappare involontariamente in proposte fraudolente. Un consiglio di questo tipo va soprattutto a chi dispone di terminali non recentissimi o non di fascia alta, che spesso non vengono aggiornati alle ultime versioni del sistema operativo, ovvero quelle che poi andranno a contenere tutti i bug fix necessari per rimanere al sicuro da eventuali tentativi di frode informatica.